Cyberbetrug per E-Mail: Wie Sie Phishing erkennen und abwehren

Cyberkriminelle nutzen immer raffiniertere Methoden, um an sensible Informationen zu gelangen. Zwei aktuelle Phishing-Versuche betreffen die Deutsche Kreditbank (DKB) und die ING. In beiden Fällen setzen die Betrüger auf täuschend echte E-Mails, die den Empfänger zu dringendem Handeln auffordern.

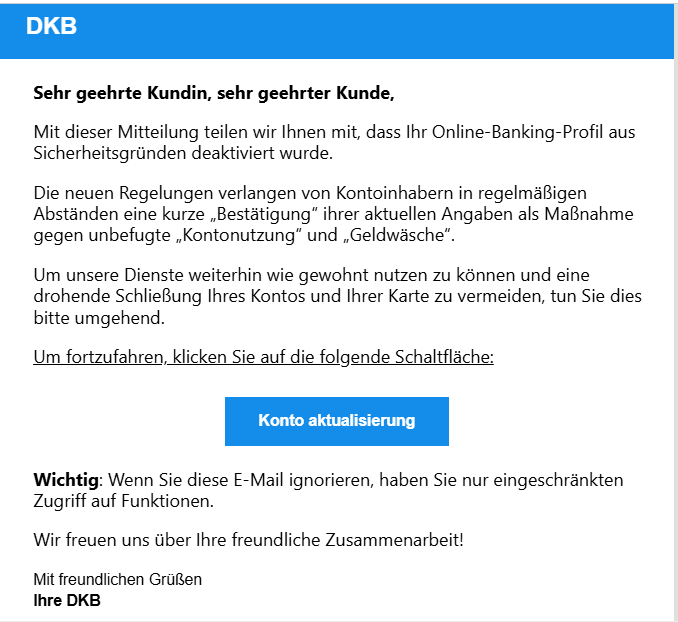

1. Betrügerische E-Mail im Namen der DKB („neue Regelungen“) – 20. Februar 2025

In dieser Phishing-Mail erhalten Empfänger eine Warnung, dass ihr Online-Banking deaktiviert wurde. Als Begründung werden „Sicherheitsgründe“ und neue angebliche „Regelungen“ genannt, die eine „kurze Bestätigung“ der persönlichen Daten erfordern. Besonders auffällig sind Formulierungen wie „unbefugte Kontonutzung“ und „Geldwäsche“, die gezielt Angst und Druck erzeugen sollen. Die Nachricht droht zudem mit eingeschränkten Funktionen oder gar einer Kontoschließung, falls die Daten nicht „umgehend“ bestätigt werden.

ACHTUNG: Banken fordern niemals per E-Mail zur Bestätigung von Zugangsdaten auf.

2. Phishing-Angriff auf ING-Kunden („Kontoaktualisierung erforderlich“) – 19. Februar 2025

Eine weitere betrügerische E-Mail gibt vor, dass ein ING-Konto nicht aktiv sei und reaktiviert werden müsse. Dazu wird der Empfänger aufgefordert, auf einen Button zu klicken, um weiterhin „von den Bankdienstleistungen zu profitieren“. Doch der Inhalt wirkt verdächtig: Die Mail spricht sowohl von Reaktivierung, Aktualisierung als auch von einem Update – Begriffe, die im offiziellen Bankenumfeld nicht synonym verwendet werden. Zudem enthält diese Mail verschiedene Schriftgrößen und Rechtschreibfehler wie „Konto aktualisierung“.

ACHTUNG: Professionelle Bankenkommunikation ist klar, fehlerfrei und erfolgt über sichere Kanäle.

Wie erkennen Sie Phishing-Mails?

Viele Phishing-Mails fordern die Zielperson dazu auf, einen Anhang zu öffnen oder auf einen Link zu klicken. Der Anhang enthält dann Schadsoftware, die, einmal ausgeführt, ein ganzes Firmennetzwerk infizieren kann.

Schädliche Links führen meist zu Websites, die mit schädlicher Software, auch Malware genannt, infiziert sind. Oder zu Websites von Betrügern, auf denen dazu aufgefordert wird, sensible Daten (z. B. Zugangsdaten) einzugeben.

Damit Ihnen und Ihren Angestellten so etwas nicht passiert, sollten Sie beim Erhalt einer verdächtigen Mail diese zuerst genau prüfen und nicht blind den Anweisungen darin folgen.

Erkennen Sie diese 5 Warnsignale

1. Falsche Webadresse im anklickbaren Link

Enthält die E-Mail einen Link, auf den Sie klicken sollen, prüfen Sie vor dem Anklicken, wohin er führt:

- Fahren Sie dazu einfach mit dem Mauszeiger auf den Namen des Links.

- In Ihrem Mail-Programm wird dann die tatsächlich dahinter verborgene Webadresse angezeigt.

- So sehen Sie, ob die Link-Adresse zu einer anderen Webseite gehört. Ist das der Fall: ACHTUNG!

Enthält der Hyperlink in der E-Mail eine falsche Schreibweise, einen Buchstabendreher oder eine falsche Domain-Endung, dann sollten Sie ebenfalls misstrauisch sein. Um dies besser zu tarnen, nutzen Hacker häufig auch sehr ähnliche Webadressen, die auf den ersten Blick wie das Original aussehen, z. B. micro-soft.com anstatt microsoft.com.

2. Mail kommt unerwartet oder ist ungewöhnlich

Unerwartet oder ungewöhnliche Maileingänge sollten stutzig machen. Prüfen Sie auf folgende Auffälligkeiten:

- Weist die Mail viele Rechtschreibfehler oder grammatikalische Fehler auf?

- Ist sie sehr ungewöhnlich für den Absender (weist sie z. B. einen völlig anderen Schreibstil auf oder passt der Inhalt nicht zum Absender)?

- Sollen Sie in der Mail auf einen Link oder Anhang klicken, haben dabei aber ein komisches Bauchgefühl?

- Passt der Betreff nicht zum Inhalt der Nachricht?

- Ging die E-Mail an einen ungewöhnlichen Mix an Leuten?

Trifft etwas davon zu, dann seien Sie wachsam. Es ist richtig, wenn Ihre Alarmglocken läuten.

3. Aufforderung zu ungewöhnlichen Aktionen

- Werden Angestellte in einer Mail zu einer Aktion aufgefordert, die sie bisher nie tun mussten, ist dies ebenfalls ein Warnsignal. Es handelt sich wahrscheinlich um einen Phishing-Versuch.

- Wird in der Mail zur Herausgabe von sensiblen Daten oder zum Tätigen einer Überweisung aufgefordert (auch wenn vermeintlich vom Chef so angewiesen), ist dies ebenfalls ein Alarmzeichen.

4. In der Mail wird Druck aufgebaut

Auf die Zielperson wird Druck ausgeübt, indem ihr suggeriert wird, dass dem Unternehmen ein finanzieller Schaden entsteht, wenn sie nicht umgehend den Anweisungen in der Mail nachkommt.

Beispielsweise schreibt der vermeintliche Chef in der Mail, dass ein Geschäft mit einem Partner im Ausland platzt, wenn die Überweisung nicht innerhalb der nächsten Stunde getätigt wird.

5. E-Mail enthält einen verdächtigen Anhang oder Link

Wenn die Mail einen Anhang enthält. Schauen Sie sich diesen über die Vorschau genau an:

- Passt der Anhang zur Nachricht?

- Ergibt er inhaltlich Sinn?

- Ist der Dateityp potenziell gefährlich?

Bleiben Sie auch „Klick sicher“ bei Links in der Mail und überprüfen Sie diese. Klicken Sie nicht einfach drauf, sondern vergewissern Sie sich mit den unter 1. Falsche Webadresse im anklickbaren Link beschriebenen Methoden.

Interesse an einer Security Awareness Schulung?

Kontakt zum Team der i-data

i-data GmbH

0531 180 59 300

Steintorwall 3, 38100 Braunschweig